VULNERABILIDADES EN LAS CUENTAS DEL PRESIDENTE

Donald Trump, pillado usando Gmail para autentificar su cuenta oficial de Twitter como presidente

Se ha difundido en la Red que la cuenta oficial de Twitter de Trump, @POTUS, así como la de Melania Trump @FLOTUS y algunos de sus asesores, estaban vinculadas a cuentas del servicio Gmail.

Publicidad

Mucho han tardado en salir esos datos teniendo en cuenta lo expuesto que está el Presidente de los Estados Unidos y lo caro que se pagan las provocaciones en la Red ¿Tan fácil es encontrar información sobre nosotros en la Red? Lo es, dependiendo del caso.

¿Qué le ha pasado a los Trump?

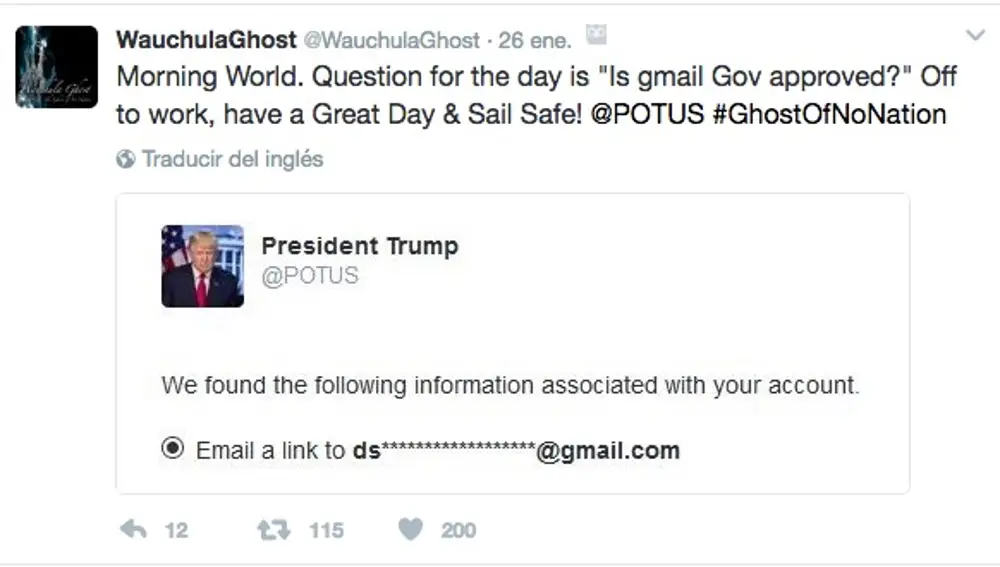

Hace unos días aparecieron unos tuits del usuario @WauchulaGhost, en los cuales dejaba muy clara una advertencia junto a información personal sobre Trump, Melania y su círculo de confianza:

Y añade un mensaje:

“El problema de las cuentas Presidenciales es el hecho de que aparece información parcial de sus emails”. Si, un simple reseteo de sus contraseñas puede mostrar su email de forma parcial. Creo que lo he dejado bien patente en mis capturas de pantalla. No es muy difícil adivinar las cuentas de los emails desde esa información parcial. Una vez que el email es expuesto, es posible que sea comprometido. Esa es la cuestión.

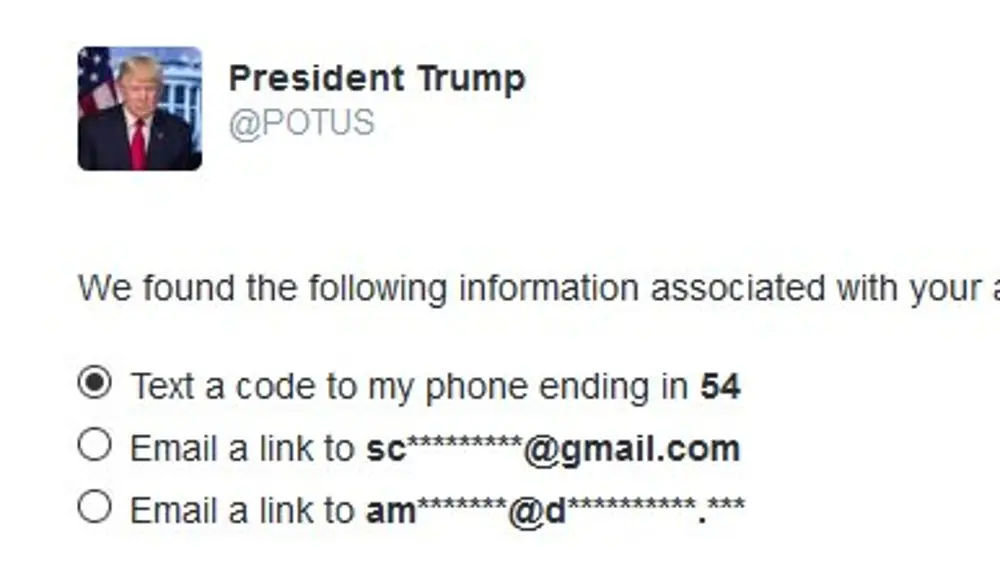

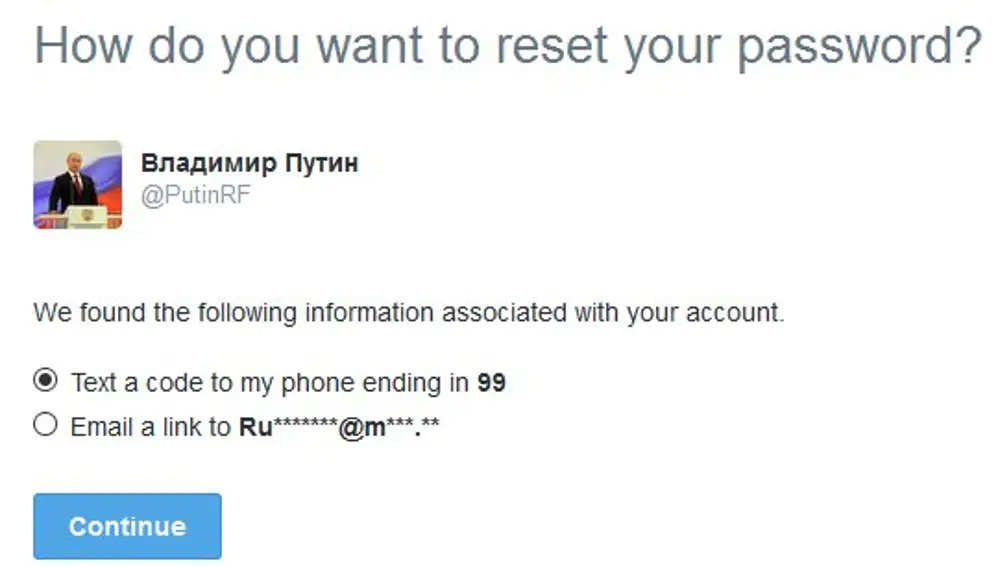

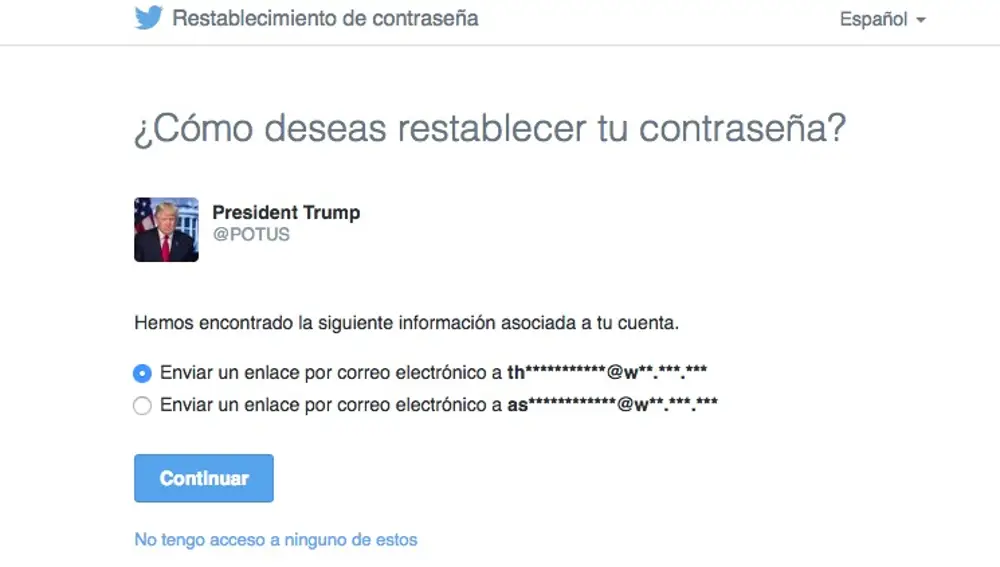

@WauchulaGhost solo tuvo que iniciar el procedimiento de recuperación de contraseña establecido por la red social Twitter para la cuenta de Trump y cía, @POTUS y @FLOTUS. En el caso de que falle el proceso de “inicio de sesión” en Twitter, ya sea porque te han robado la cuenta de perfil o porque has olvidado la contraseña, la red social te ofrece las opciones de recuperación (email, teléfono o ambos) que hayas establecido como segundo factor de autentificación. En el caso de la cuenta de Trump y Cía., hace unos días, esas opciones eran las que muestra en Twitter el “Fantasma Wauchula” en la siguiente captura de pantalla:

En las capturas se observan dos opciones de recuperación de cuenta; por un lado, un mensaje de texto con un código de recuperación a un número de teléfono acabado en “54” o un email dirigido a dos cuentas de correo, una del servicio gratuito de “Gmail”.

Apatrullando Internet.

El ciberpatrullaje en la Red, como se denomina profesionalmente, o “Cotilleo 2.0” que practicamos todos a nivel usuario, es legal y está permitido mientras la información que se extraiga se haga de fuentes públicas. Permite el acceso a cierta información no siempre visible ni accesible mediante la simple navegación. Que nadie lo confunda con el acceso ilegítimo a cuentas personales. Se trata del uso y explotación de herramientas, “trucos”, funcionalidades y otras aplicaciones que requieren para la obtención de información, el conocimiento de ciertos lenguajes de programación, herramientas y aplicaciones web determinadas que se destinan a estos usos.

Un gran número de fuentes públicas en Internet hacen que la cantidad de información pública que podemos extraer sobre una persona sea incuantificable. No hace falta contar nuestra vida en un blog, la Red habla por nosotros. Recuerdo que mis búsquedas sobre perfiles en el 2006 eran tan limitadas que pocas eran las ocasiones en la que obtenía referencias sobre una persona. Nunca pensé que llegaríamos a estar tan expuestos. Tus perfiles en redes sociales, comentarios en foros y webs, directorios que publican nuestros datos personales de forma no consentida, publicaciones de otros usuarios, la posibilidad de extraer información directamente de la API de una aplicación y sus diferentes configuraciones deja una huella digital muy amplia y si no, que se lo digan a Trump.

No existe una fórmula matemática (sí ciertos procesos) para conocer y recuperar la información pública que existe sobre nosotros. Es muy probable que dos personas buscando los mismos datos no obtengan los mismos resultados. También puede suceder que un dato esté presente en la Red y al día siguiente haya desaparecido. En el proceso de búsqueda y relación influye la creatividad, la constancia, la meticulosidad, la intuición y por supuesto, los conocimientos técnicos de la Red, que pueden darte resultados más que satisfactorios o hacerte perder el tiempo.

Cualquiera puede ser un objetivo potencial a investigar.

Estar en la Red implica que estemos permanentemente expuestos. Pocos son los que conocen o, al menos, pueden intuir, lo destructivos que pueden ser los daños ocasionados por una crisis reputacional online. Si mantienes una actitud online provocadora o eres una persona de interés mediático, será cuestión de tiempo que empiecen a buscar información confidencial o comprometida sobre ti en la Red como hizo @WauchulaGhost .

¿Qué significa esta información?

Primero. Como habéis podido ver, con un sencillo proceso de recuperación de cuenta, se han podido poner en evidencia los perfiles oficiales de las cuentas corporativas de Trump y Cía en la red social Twitter. Estas cuentas aparecen vinculadas a una correo de Gmail, perteneciente a un servidor de correo web gratuito externo como es Google, lo cual no es lo más deseable (incluso contraviene las propia normativa interna de confidencialidad norteamericana) para un Presidente de los Estados Unidos, la primera Dama y el resto de su séquito.

Segundo. Como podemos ver, el dominio de la cuenta de correo que aparece expuesta de forma parcial tr*************@gmail.com es, como dice @WauchulaGhost, perfectamente intuible. Los seres humanos somos animales de costumbres, muy predecibles y las cuentas que vemos en las capturas pueden ser adivinadas. Ensayo- error. Después, sería cuestión de probar contraseñas mediante fuerza bruta para intentar acceder a sus cuentas, con lo que eso conlleva.

Otra sencilla comprobación a través de sus tuits es, además, saber si ha programado los tuits a través de diversas plataformas o desde qué dispositivos publica, hecho al que también se refiere @WauchulaGhost.

Estas misma información también se puede obtener a través de herramientas con interfaz gráfica, como pueden ser Social Bearing o Cree.py.

Esta vez se trata de una mínima advertencia sobre la información que se puede obtener a través de fuentes abiertas a través del uso de aplicaciones que son capaces de acceder a la interfaz del código de programación (API) de Twitter (hay muchas más redes sociales y webs de información personal que permiten el acceso). Una advertencia de la que se ha tomado buena nota en el gabinete de seguridad de los EEUU.

Recuerda, no hace falta que seas Donald Trump o un famoso, todos estamos igual de expuestos, depende para quién.

Publicidad