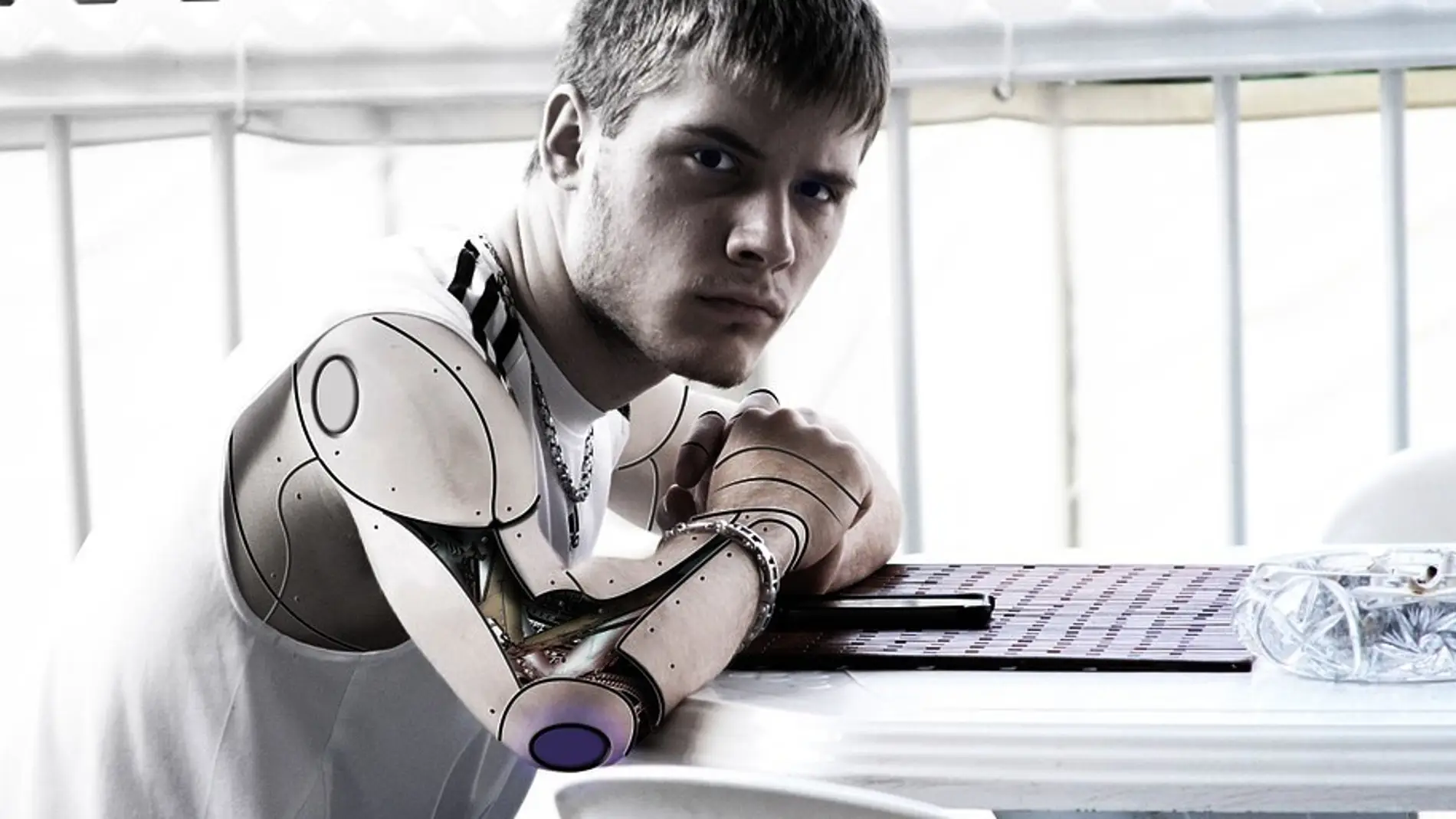

LOS IMPLANTES BIÓNICOS EMPIEZAN A ESTAR CONECTADOS A INTERNET

¿Qué pasará cuando un ciberataque afecte a un brazo biónico?

La compañía de seguridad Kaspersky ha mostrado en el Mobile World Congress 2019 cómo los brazos o piernas biónicas, que ahora empiezan a conectarse a Internet, pueden hackearse de forma sencilla.

Publicidad

Por el momento el daño es limitado, pero es fácil dejar volar la imaginación. Si un atacante penetrara en un brazo biónico, ¿hasta dónde podría llegar? En la empresa de seguridad Kaspersky han andado este camino para comprobarlo.

Para atacar un brazo biónico, que es lo que ha hecho Kaspersky y que es la manera de comprobar el nivel de seguridad de cualquier dispositivo, la compañía ha contado con la colaboración de Motorica, una empresa que fabrica implantes robóticos. Ha sido precisamente esta empresa la que le ha pedido a la firma de seguridad que pruebe su dispositivo.

“Queremos hacer no solo que este dispositivo sea smart sino también seguro”, cuentan que les comentaron desde Motorica. En una presentación, durante el Mobile World Congress de Barcelona, los portavoces de Kaspersky han explicado su experiencia atacando este brazo biónico.

El implante biónico de Motorica ofrece capacidades biomecánicas que sustituyan o ayuden a sustituir las funciones de un brazo. Lo primero que probó Kaspersky es que el código fuente de este miembro artificial era seguro, aunque esto solo afectaba a sus funciones básicas. Los movimientos del implante no se podrían modificar de ninguna manera por un atacante, pues no están conectados a la nube. La motricidad depende exclusivamente del encaje que tenga el cuerpo del usuario con el dispositivo.

Sin embargo, este brazo biónico sí se conecta a Internet para enviar algunos datos a la nube. En la mano hay una pequeña SIM para proporcionar conectividad. Así, el usuario puede conectarse a la nube y monitorizar el dispositivo. La información que envía el implante es estadística y está relacionada con el rendimiento y otros detalles que ayuden a estudiar el funcionamiento de la pieza.

El problema es que todos estos datos pueden caer en mano de un atacante, si acceder a la nube del dispositivo. “Uno de los escenarios posibles es que el atacante pueda penetrar en la nube y tratar de robar la información que genera el brazo biónico”, comenta Vladimir Dashchenko, jefe de vulnerabilidades del grupo de analistas de Kaspersky.

Dashchenko ha explicado que con un exploit sencillo se pueden enumerar todos los usuarios que tiene el sistema en la nube que agrupa a los brazos biónicos. Aquí están listadas las contraseñas y entrando con ellas se pueden obtener privilegios de administrador. Un atacante podría modificar datos sobre los implantes, borrar la información o directamente uno de los dispositivos o introducir brazos falsos.

“De momento no es peligroso para los usuarios de los brazos”, apunta Dashchenko. “Pero si la gente de Monitorica añade nuevas funcionalidades, como pagos inalámbricos, se crearían más vectores de ataque”. Y es que ahora no hay forma de enviar datos desde la nube a la mano, solo al revés. Pero Motorica no descarta hacerlo posible en el futuro.

Ilya Chekh, CEO de Motorica, va más allá en sus pretensiones: “En el futuro todos tendremos alguna clase de ‘aumento tecnológico’”, dice y detalla ejemplos de piezas biónicas para correr más, que ya existen hoy en día, e incluso implantes para tener más memoria. La tecnología no solo estará con nosotros sino dentro de nosotros”, vaticina.

Habla a un plazo de 20 o 30 años. Pero para eso las tecnologías tienen que ser seguras si no queremos caer en escenarios perfectamente inspiradores de cualquier distopía de ciencia ficción.

Publicidad