Seguridad

Millones de llaves de coches corren peligro de ser 'hackeadas' sin esfuerzo

Descubren una vulnerabilidad que permite la clonación de sus códigos de seguridad en apenas unos segundos.

Publicidad

Por todos es conocido que en los últimos tiempos han proliferado los ataques hackers sobre dueños de coches que tienen llaves inalámbricas, sistemas que permiten abrir nuestros vehículos sin necesidad de insertarla en la cerradura, simplemente porque detecta que estamos cerca y se abre de par en par.

Esas llaves, que utilizan frecuencias para comunicarse con el coche, pueden ser leídas a cierta distancia por los atacantes y clonarlas para hacer creer al vehículo que somos nosotros los que nos encontramos cerca de él. Ahora, lo descubierto por dos grupos de investigadores va más allá porque han conseguido reventar la seguridad de llaves tradicionales, encriptadas, de las que guardan en su interior los códigos únicos que permiten nos permiten abrir puertas o arrancar.

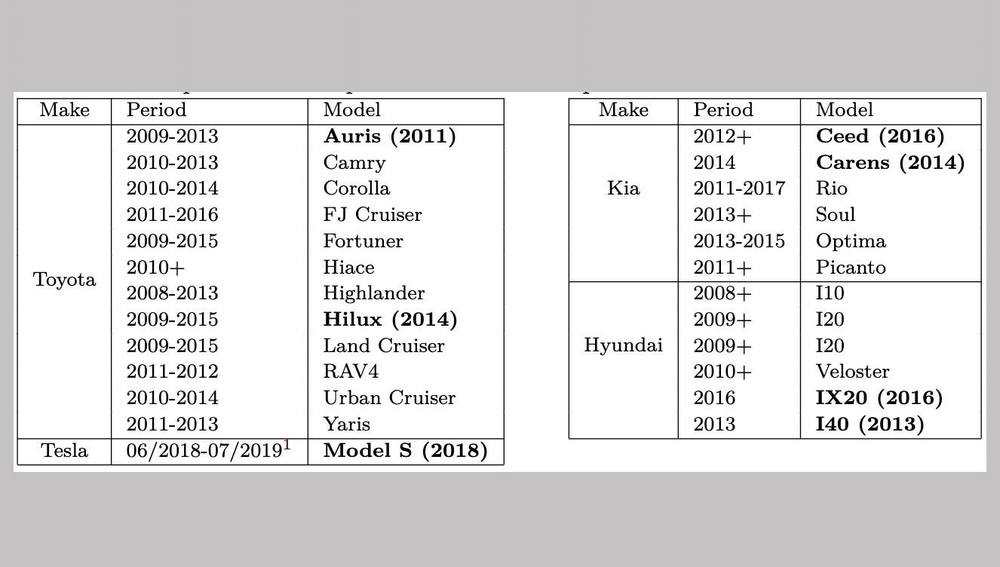

Han sido los científicos de las universidades de Lovaina, Suiza, y Birmingham, en Reino Unido, los que se han tomado el trabajo de asaltar las defensas de decenas de llaves correspondientes a vehículos que llevan en el mercado desde el año 2008. Los resultados son tan sorprendentes como inquietantes porque afectan a una buena cantidad de modelos que llevan vendiéndose desde entonces y que, en algunos casos, son muy populares.

Por mencionar solo algunos, tres de los fabricantes que aparecen en esa lista de coches cuyas llaves no son seguras son marcas como Toyota, Kia o Hyundai, y el talón de Auiles de todo tiene un nombre: DST80, el chip que almacena las claves originales de cifrado de las llaves y que está fabricado por una de las compañías más veteranas en estas cuestiones, como es Texas Instruments (¿no recordáis sus calculadoras de los años 80?). Por cierto, Tesla también utiliza este mismo hardware y corrió el mismo peligro que estas marcas, aunque los norteamericanos cerraron la brecha con un update a finales de 2019.

Hackeo de los códigos en apenas segundos

Sin entrar en demasiados tecnicismos, el problema de estas llaves parte de que los fabricantes no aprovecharon todas las ventajas de seguridad que ofrece el chip DST80, y que es capaz de almacenar claves de hasta 80 bits, el mínimo considerado seguro por los expertos en seguridad. Eso significa cientos de millones de combinaciones que requerirían de tanto esfuerzo descifrarlas, que muchos ladrones, hackers o piratas tirarían la toalla antes de conseguirlo.

El problema surge del no aprovechar, las marcas, esta capacidad de generar claves de cifrado tan complejas, optando por soluciones más sencillas. Por ejemplo, en el caso de Toyota, simplemente usaron el chip para guardar un número de serie que se podría obtener fácilmente por quienes conocen dónde buscar esa información. Por su parte, tanto Hyundai como Kia prefirieron dejar esos 80 bits que permitía el DST80 en solo 24, que es claramente insuficiente y no hace falta decir lo mucho que facilita un hackeo del sistema.

Como os decimos, al no optar por la medida de seguridad más compleja de 80 bits, los atacantes pueden descubrirlas en un tiempo muchísimo menor. Tanto que, tal y como afirman los propios investigadores, con la ayuda de un PC portátil consiguieron generar una clave de cifrado idéntica a la de todas las llaves testadas en apenas unos milisegundos.

Y una vez conseguida esa clave de cifrado, simplemente hay que clonar la llave para tener acceso completo al vehículo, que podrán abrir y arrancar como lo haríamos nosotros con la original que nos dieron en el concesionario al comprar el coche.

Publicidad