EL ANONIMATO EN LA ERA DE LA VIGILANCIA

Guía artística para hacer una llamada verdaderamente anónima

Un artista ha mostrado en una exposición todos los pasos que llevó a cabo para conseguir hacer una llamada telefónica sin dejar ningún rastro.

Publicidad

El panorama que pintaron las revelaciones de Snowden hace tiempo era (¿y sigue?) siendo desolador. Una suerte de 'Gran Hermano' orwelliano en el que los gobiernos tienen casi barra libre y algunas puertas traseras para consultar a su antojo los datos que almacenan los grandes servicios tecnológicos.

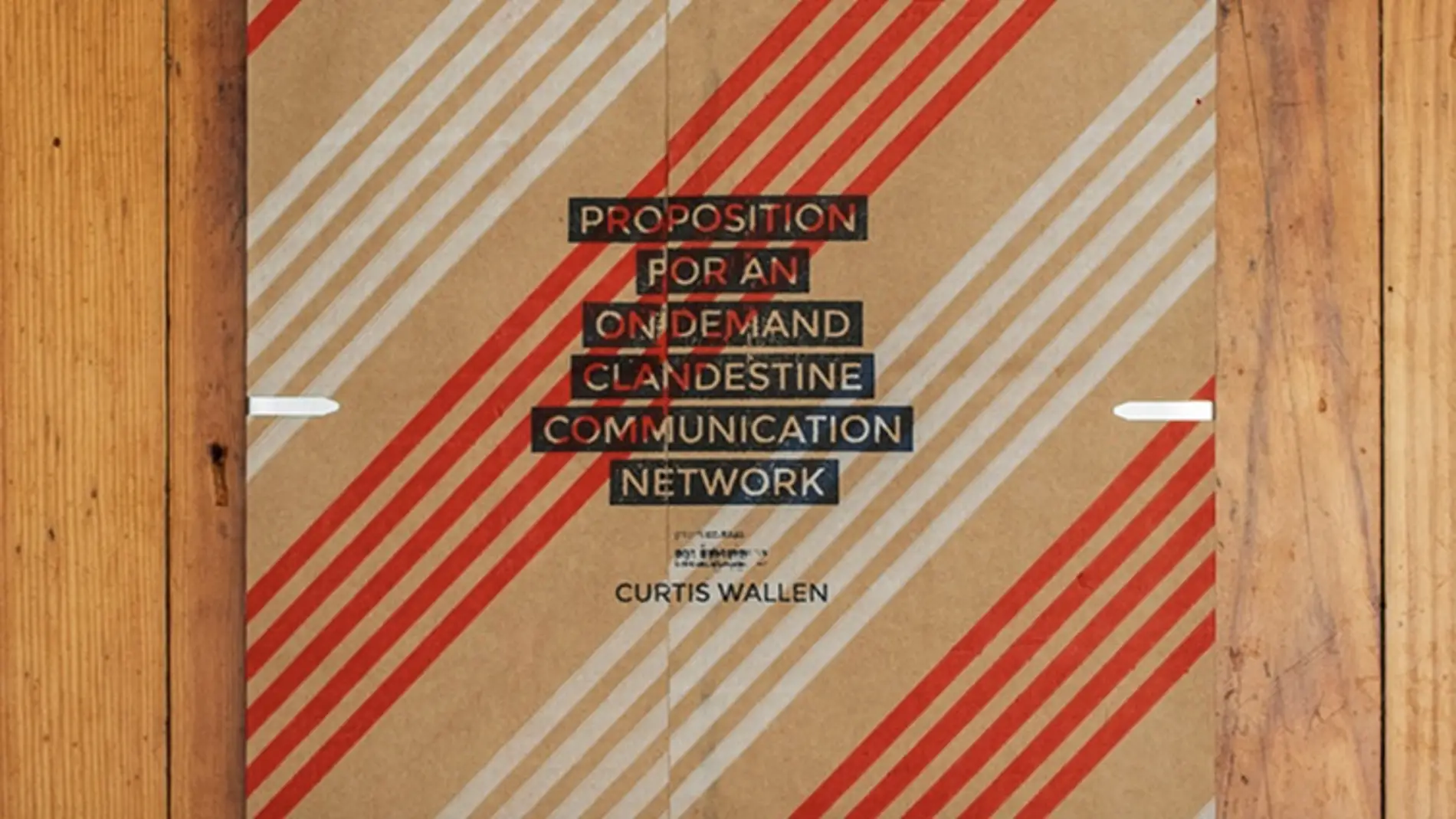

Algunas series como 'Homeland' o 'House of cards' nos han instruido sobre espionaje, teléfonos desechables y algunas formas de huir del radar del poder. Pero el fotógrafo Curtis Wallen ha ido más allá con su exposición 'Propuesta para una red clandestina de comunicación bajo demanda', en la que muestra el proceso que necesita seguir una persona de a pie para hacer una llamada privada y anónima. Las instrucciones, detalladas en 'Fast company', son de usar y tirar. O, más bien, para leer y reflexionar.

Lo primero que tuvo que hacer es crear una identidad falsa: Aaron Brown, con su carnet de conducir, número de seguridad social y una factura pagada con bitcoin a través de navegación privada con Tor para poder trabajar con esa identidad.

A partir de aquí comienza su andadura. Te enumeramos los pasos para que no te pierdas con ninguno, aunque recordamos que él no es un profesional informático y que su exposición lo que pretende es hacernos pensar.

1.- Wallen analizó sus movimientos diarios y los llamados 'períodos inactivos', es decir, las largas horas que el teléfono no se mueve del trabajo o el hogar. En medio de uno de esos períodos dejó su teléfono habitual y salió a comprar un teléfono prepago, pagando en efectivo.

2.- Introdujo el nuevo teléfono antes de encenderlo en una bolsa de Faraday, que lo aísla de los campos electromagnéticos y de las señales externas. Si fuera un profesional completo debería haber tenido también en cuenta los circuitos de videovigilancia y el medio de transporte adecuado hasta finalizar su periplo.

3.- El siguiente paso fue conectar a un Wi-Fi público un ordenador con un sistema operativo limpio para activar el teléfono. Puede ser, por ejemplo, uno con Tails OS, la variante de Linux totalmente anónima que puede llevarse en un USB (y que usa el propio Snowden). De esta forma no se dejan huellas del registro.

4.- Después se procede al cifrado del teléfono, con el sistema One-Time Pad en el caso del artista. Con esto se codifica un mensaje que incluye el número del teléfono prepago y la hora a la que tiene que hacerse la llamada (que debe ser en uno de los períodos que hemos llamado 'inactivos').

5.- En este punto entraría en juego el receptor de la llamada. Utilizando de nuevo la red privada Tor se subiría la imagen con el mensaje encriptado a una cuenta de Twitter anónima, cuyo nombre conoce el destinatario previamente.

6.- Lo último: limpiar el teléfono de huellas y destruirlo

Vale, esto último seguro que lo has visto en las películas. El proceso completo es bastante complicado para llevar a cabo en la vida cotidiana, por muy espeluznante que sea la vigilancia a la que nos vemos sometidos. Y precisamente de eso se trata.

Publicidad