Internet

Actualiza hora mismo Windows 10 para cerrar un agujero de seguridad que lleva 17 años abierto

Se trata de una falla de seguridad que vienen arrastrando todas las instalaciones basadas en Windows Server desde hace algo más de 15 años.

Publicidad

Cada vez que aparece una investigación de un equipo especializado en seguridad sobre un agujero que ha estado abierto en un sistema operativo desde hace lustros, muchos nos preguntamos cómo es que hemos podido llegar hasta el día de hoy completamente ilesos y sin sufrir ningún ataque. Aunque lo mismo la respuesta es que sí lo hemos sufrido aunque no nos hemos enterado. Pues algo así ocurre con la amenaza que Microsoft acaba de cerrar en Windows 10.

Estamos hablando de un problema que no es nuevo y que se venía arrastrando en la plataforma desde hace más de 15 años cuando el servidor de nombres de dominio (DNS) de Windows provocaba un problema de seguridad que los de Redmond han catalogado con el nivel máximo de peligrosidad: 10 sobre 10. Esa calificación no solo se debe a su potencial para infectar nuestros ordenadores (y a las consecuencias de que eso ocurra) sin que nos demos cuenta y, lo peor de todo, sin que podamos hacer nada para evitarlo, sino también por la enorme cantidad de usuarios afectados y que son todos los que han venido utilizando alguna de las versiones de Windows que han llegado al mercado en los últimos 17 años basadas en Windows Server.

Instala el update cuanto antes

Se trata de la actualización CVE-2020-1350 que, según Microsoft, clausura una "vulnerabilidad de Ejecución Crítica de Código Remoto (RCE) en el Servidor DNS de Windows", y que ha sido calificada como wormable, lo que significa que puede propagarse entre equipos vulnerables de manera automática, descontrolada, y sin que el usuario sea consciente de lo que está ocurriendo. Para que os hagáis una idea de su potencial destructivo, el famoso WannaCry de 2017, que tuvo en jaque la seguridad de cientos de empresas en todo el mundo (como Telefónica), es una amenaza wormable como esta que acaba de ser eliminada a través del nuevo parche de seguridad.

Este tipo de amenazas suelen ser la antesala de un ataque de ransomware, como el de 2017, que tenía la capacidad de secuestrar nuestros equipos e impedirnos utilizarlos salvo que pagáramos una cantidad de dinero. Es por eso que los de Redmond han avisado de que "las vulnerabilidades problemáticas tienen el potencial de propagarse a través de malware entre computadoras vulnerables sin la interacción del usuario". Y es que Windows DNS Server es un componente esencial de todo el sistema y, aunque no conocen que se hayan producido ataques a través de esta falla, desde Microsoft consideran que "es esencial que los clientes apliquen las actualizaciones de Windows para abordar esta vulnerabilidad lo antes posible".

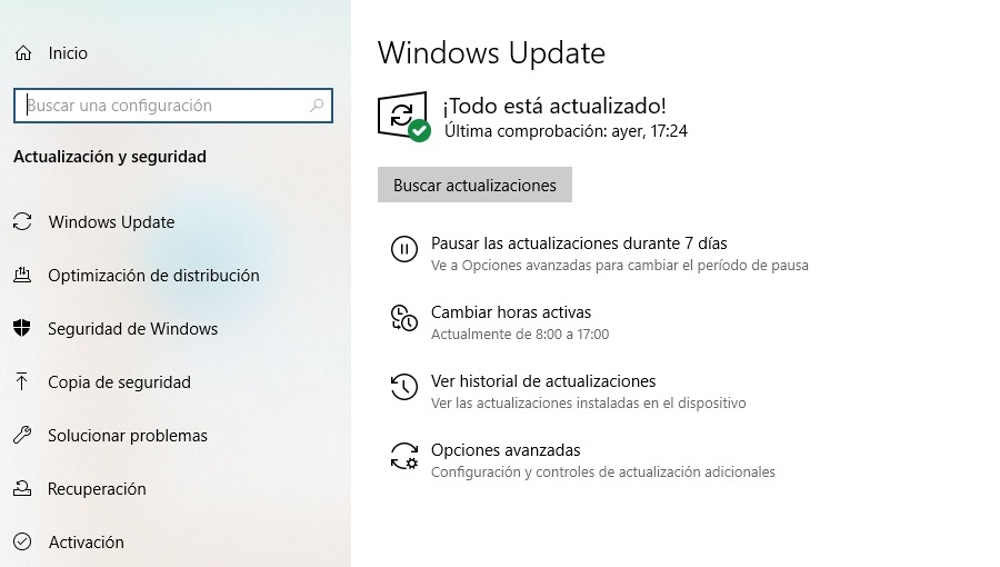

Si tienes las actualizaciones configuradas de manera automática es muy posible que ya tengas cerrado este agujero de seguridad con el nuevo parche aunque si no es así, ve a WindowsUpdate e instala las últimas actualizaciones que detecte Windows 10. Y es que ahora que se ha hecho público la existencia de un parche, ¿por qué no iban a aprovechar los hackers para hacer un último intento?

Publicidad